(C) Michel Brumat / University of Luxembourg

« L’ingénierie sociale cible le maillon le plus faible de la chaîne et, en l’occurrence, il s’agit de l’utilisateur », explique le Dr André Melzer.

Programmer un cheval de Troie est très compliqué. Les pirates informatiques ont donc de plus en plus recours à des stratégies psychologiques comme l'ingénierie sociale.

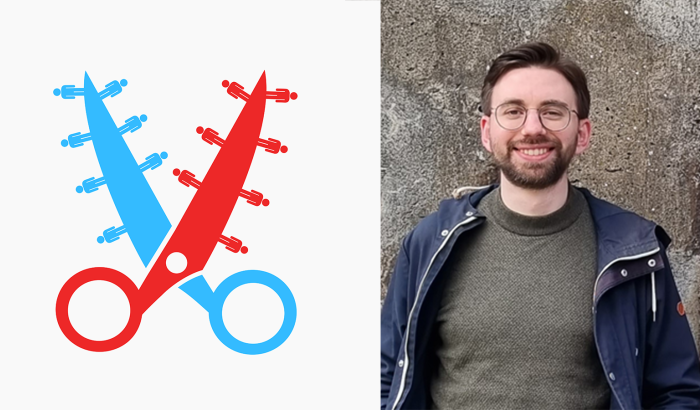

Des psychologues de l'Université du Luxembourg ont mené pour la première fois une étude à grande échelle sur 1 208 participants, pour comprendre comment une personne pouvait être amenée à partager ses mots de passe avec une personne qui lui est totalement étrangère, en l'échange de quelques menues faveurs. Cette méthode est connue sous le nom d' ingénierie sociale.« L'ingénierie sociale cible le maillon le plus faible de la chaîne et, en l'occurrence, il s'agit de l'utilisateur », explique le Dr André Melzer, co-auteur de l'étude, publiée dans la dernière édition de la célèbre revue scientifique Computers in Human Behavior.

Le concept psychologique de réciprocité

« Concrètement, nous avons étudié le concept psychologique de réciprocité. Lorsque quelqu'un se comporte bien envers nous, nous nous sentons automatiquement obligés de lui rendre la pareille. Ce principe est universel et il est important pour notre vie en société. Toutefois, cette pression intérieure peut également être utilisée de manière ciblée pour atteindre des objectifs précis tels que la divulgation d'un mot de passe. »

L'expérience menée par les scientifiques consistait à interroger des passants choisis au hasard sur leur rapport avec la sécurité informatique et à leur demander de dévoiler leur mot de passe. Les personnes qui menaient l'entretien portaient des sacs de l'Université du Luxembourg, mais les personnes interrogées étaient de parfaits inconnus. À une frange d'entre eux, les scientifiques ont offert du chocolat avant de leur demander leur mot de passe.

Les personnes qui reçoivent du chocolat révélaient plutôt leur mot de passe

Aux autres, ils ont offert du chocolat après l'entretien, de sorte que leurs réponses ne soient pas influencées. Résultat, ce cadeau en soi insignifiant augmentait toutefois significativement la probabilité que les personnes dévoilent leur mot de passe. Lorsque le chocolat était offert à l'issue de l'entretien seulement, les personnes révélaient leur mot de passe dans 29,8 pour cent des cas. Si elles se voyaient offrir du chocolat avant l'entretien, elles étaient prêtes à le livrer dans 43,5 % des cas.

La propension à donner son mot de passe était encore plus importante lorsque le chocolat était offert juste avant que la question concernant le mot de passe soit posée : dans ce cas de figure, la pression intérieure ressentie semblait si élevée que 47,9 % des personnes confiaient leur mot de passe – contre 39,9 % lorsqu'elles avaient reçu le cadeau avant le début de l'entretien.

Nombreux sont ceux qui n'ont pas conscience du danger

Cette étude montre avec quelle facilité de nombreuses personnes se laissent manipuler grâce à de simples incitations et au mécanisme de la réciprocité. « Cette simulation d'attaque ne constitue en aucun cas une stratégie criminelle sophistiquée. Et pourtant, alors que de telles attaques peuvent être lourdes de conséquences pour les individus ou les entreprises, nombreux sont ceux qui n'ont pas conscience du danger », conclut le Dr Melzer.

Auteur: University of Luxembourg

Photo © Michel Brumat / University of Luxembourg

Infobox

Als trojanisches Pferd, auch kurz Trojaner genannt, bezeichnent man ein ein Computerprogramm welches in andere Computer eindringen kann um dort Änderungen am System vorzunehmen. Der Benutzer des Zielcomputers bekommt oft nichts von diesem Programm mit. Viele Trojanische Pferde installieren unerwünschten Programme mit bösartiger Absicht, sogenannte Malware, welche dem Zielsystem Schaden zufügen sollen.

Der Begriff Hacker hat je nach Kontext verschiedene Bedeutungen. Ursprünglich bezeichnet er eine Gemeinschaft von technikaffinen Bastlern die sich vor allem mit Computer- und Elektrotechnik beschäftigen. Hacker sind bekannt für ihre Kreativität und ihren Drang die Grenzen eines Systems zu erforschen. Bezeichnend für solche Hacker ist dass sie ihre Fähigkeiten nie für bösartige Zwecke missbrauchen. Die Medien haben diesen Unterschied allerdings weitgehend ignoriert und auch kriminelle Angreifer als Hacker bezeichnet. Dies hat dazu geführt dass der Begriff Hacker in der Öffentlichkeit sehr negativ wahrgenommen wird.